在当今数字化时代,网络与信息安全已成为中小企业生存与发展的基石。继上一部分探讨基础防护措施后,本文将聚焦于网络与信息安全软件开发这一关键环节,为中小企业提供具体、可操作的建议,以构建更坚固的防御体系。

一、 明确软件开发的核心原则

中小企业在开发或引入安全软件时,应首先确立以下原则:

- 需求导向,量力而行:避免盲目追求功能繁多的大型套件。应基于企业核心数据资产、业务流程和已识别的风险点(如客户数据、财务信息、知识产权),选择或定制最必要的安全功能。例如,以电商为主的企业,应优先保障支付系统和用户数据库的安全。

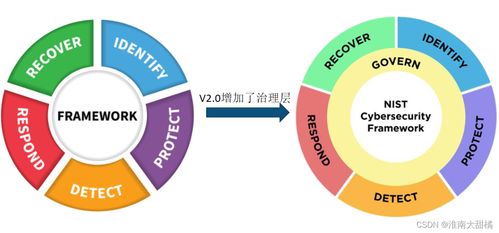

- 纵深防御:不应依赖单一软件或解决方案。应构建从网络边界、主机、应用到数据的多层防护体系。这意味着需要综合运用防火墙、入侵检测/防御系统(IDS/IPS)、终端安全软件、数据加密工具等,形成协同联动的防御网络。

- 持续运维,而非一次性购买:安全软件并非“一劳永逸”。需要持续的更新、策略调整、日志分析和人员培训。在预算中必须为软件的订阅更新、技术支持以及可能的定制化开发预留资源。

二、 关键安全软件的选型与部署建议

- 终端安全防护:

- 下一代防病毒(NGAV)与端点检测与响应(EDR):这是基础防线。对于中小企业,建议选择云托管模式的EDR解决方案。它不仅能查杀已知病毒,更能通过行为分析检测未知威胁,并提供快速的溯源和响应能力,且通常比传统方案更易于管理和维护。

- 应用白名单软件:在关键服务器和办公电脑上部署,只允许运行经过授权的程序,能有效防止恶意软件和未经授权的软件运行。

- 网络边界与内部安全:

- 下一代防火墙(NGFW):应选择具备应用识别、入侵防御(IPS)和威胁情报集成功能的NGFW。它能基于应用类型、用户身份而非仅仅是IP地址来制定更精细的访问控制策略。

- 安全Web网关(SWG):对于员工经常需要上网查找资料的中小企业,SWG能过滤恶意网站、阻止不当内容,并防御基于Web的攻击(如钓鱼、恶意下载),是性价比很高的防护手段。

- 内部网络分段:利用防火墙或支持VLAN的网络设备,将网络划分为不同的安全区域(如办公区、服务器区、访客区)。即使某个区域被攻破,也能有效限制攻击横向移动,保护核心资产。

- 数据安全与备份:

- 数据加密软件:对存储在笔记本电脑、移动硬盘和云端敏感数据进行加密。许多操作系统自带全盘加密功能(如BitLocker、FileVault),应强制启用。对于传输中的数据,确保使用HTTPS、VPN等加密通道。

- 自动化备份与恢复软件:采用“3-2-1”备份策略(3份副本,2种不同介质,1份异地保存)。选择支持增量备份、版本管理和快速恢复的备份软件,并定期进行恢复演练,确保备份的有效性。

- 身份与访问管理:

- 多因素认证(MFA)软件/服务:为所有远程访问入口(如VPN、云邮箱、关键业务系统)以及管理员账户强制启用MFA。这是防止密码泄露导致入侵的最有效、最经济的手段之一。

- 单点登录(SSO)与权限管理:如果企业使用多个SaaS应用(如Office 365、CRM、财务软件),引入SSO可以集中管理用户身份和权限,减少密码重复使用风险,并在员工离职时快速撤销所有访问权限。

三、 开发与集成的安全考量

如果中小企业有定制化开发需求(如开发内部业务系统、电商平台),必须在软件开发生命周期(SDLC)中嵌入安全:

- 安全需求分析:在项目开始时就明确安全要求。

- 使用安全的开发框架和库:避免使用存在已知漏洞的过时组件。

- 进行代码安全审计与渗透测试:在上线前,聘请专业安全团队或使用自动化工具进行测试,发现并修复SQL注入、跨站脚本(XSS)等常见漏洞。

- 安全部署与配置:确保服务器操作系统、中间件(如Web服务器、数据库)按照安全基线进行配置,及时打补丁。

四、 利用云安全与托管服务

对于IT资源有限的中小企业,安全即服务(SECaaS) 是理想选择。可以考虑:

- 托管安全服务提供商(MSSP):将防火墙管理、入侵监控、安全事件分析等外包给MSSP,以获得7x24的专业监控和响应,相当于拥有一个外部安全团队。

- 云原生安全工具:如果业务部署在公有云(如阿里云、腾讯云、AWS),充分利用云平台提供的原生安全服务(如WAF、DDoS防护、安全中心),它们通常与云环境集成度更高,管理更便捷。

###

对中小企业而言,在网络与信息安全软件开发上的投入,本质上是为企业的核心数字资产购买“保险”。策略的核心在于聚焦重点、分层设防、善用服务。通过精心选择并有效部署一系列互补的安全软件与服务,结合严格的安全策略和员工意识培训,中小企业完全有能力以可承受的成本,构筑起一道应对网络威胁的坚固防线,为企业的稳健运营和创新发展保驾护航。安全建设是一个持续的过程,始于明智的规划,成于坚定的执行。