网络安全研究人员发现了一种新型的Android恶意程序,其通过解析特定博客文章内容来接收攻击者指令,展现出高度隐蔽和灵活的控制方式。这一发现凸显了移动安全威胁的演变趋势,对网络与信息安全软件开发提出了新的挑战。

新型恶意程序的工作原理

该恶意程序通常伪装成合法应用,通过第三方应用商店或钓鱼链接传播。一旦安装,它会定期访问预设的博客或网站页面,解析页面中隐藏的特定关键词或编码指令(例如,看似普通的段落文字可能包含加密的命令)。这些指令可能包括:窃取用户数据、下载更多恶意模块、发起DDoS攻击或远程控制设备。由于指令通过公开的博客文章传递,传统基于固定C&C(命令与控制)服务器的检测方法往往失效,增加了追踪攻击源的难度。

对网络与信息安全的影响

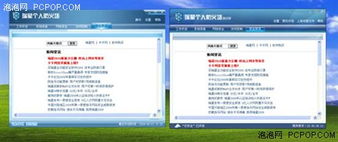

- 隐蔽性增强:恶意程序利用合法网络服务(如博客平台)作为通信渠道,避免了直接连接可疑域名或IP,从而绕过防火墙和黑名单检测。

- 动态性提升:攻击者可以随时更新博客文章内容来调整指令,实现快速响应和持久控制,而无需更改恶意程序本身。

- 检测挑战:安全软件需从海量网络流量中识别出异常的数据解析行为,而非仅仅监控网络连接,这对算法和实时分析能力要求更高。

对软件开发的启示

为应对此类威胁,网络与信息安全软件开发应注重以下方向:

- 行为分析强化:集成更高级的行为检测引擎,监控应用是否异常解析网页内容或频繁访问特定网站,即使连接看似合法。

- 机器学习应用:利用机器学习模型识别指令隐藏模式,例如文本中的异常编码或结构,提高对新变种的适应性。

- 云安全协作:通过云端共享威胁情报,及时更新博客平台恶意指令特征库,实现快速响应。

- 用户教育整合:在软件中嵌入安全提示,引导用户避免安装来源不明的应用,并定期检查设备权限。

##

Android恶意程序的进化表明,攻击者正不断利用日常网络服务来规避检测。网络与信息安全软件开发必须从被动防御转向主动智能防护,结合技术升级和用户意识提升,共同构建更安全的移动生态。只有持续创新,才能在这场无声的攻防战中保持领先。